ZOOM漏洞被发现!竟可绕过启动码直接启用任何账户?!

近日来越来越多的报道指出,ZOOM存在非常大的安全漏洞,甚至日前还有黑客盗取了ZOOM用户的资料在暗网上售卖。尽管早前ZOOM宣称已经修复了部分漏洞,然而是否说明了ZOOM的安全隐患已经解决了呢?日前有科技达人发现了ZOOM的另一个漏洞,而这个漏洞只要对方是使用Facebook账号登入,而Facebook上有没有绑定特定信箱的话,就可以轻松被盗取。

(图片来源:网路)

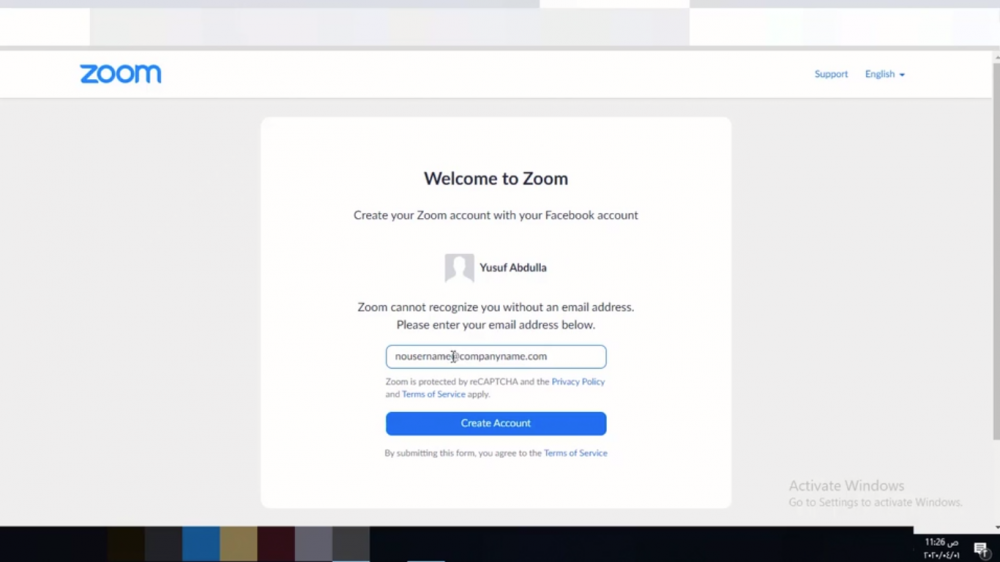

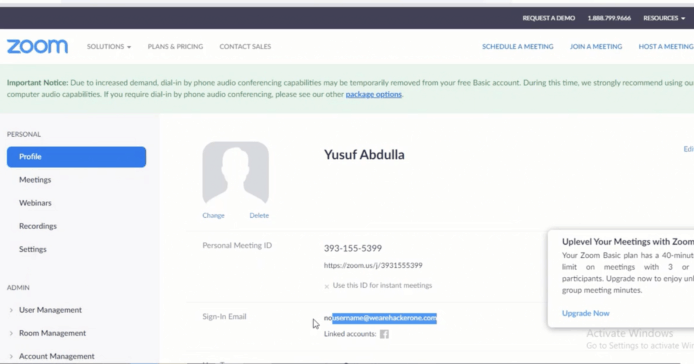

据这位达人Yusuf Abdulla上传的视频,他通过测试zoom.us 的登入系统时发现,如果用户利用Facebook账号登入ZOOM,而起Facebook账号又没有绑定电子邮件时,ZOOM就会要求用户输入一个新的email信箱。

(图片来源:视频截图)

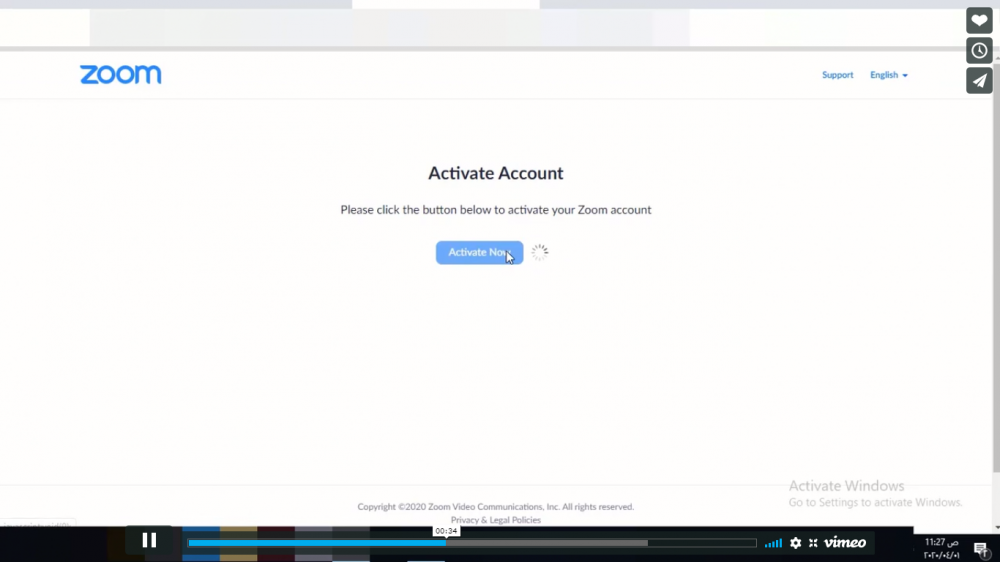

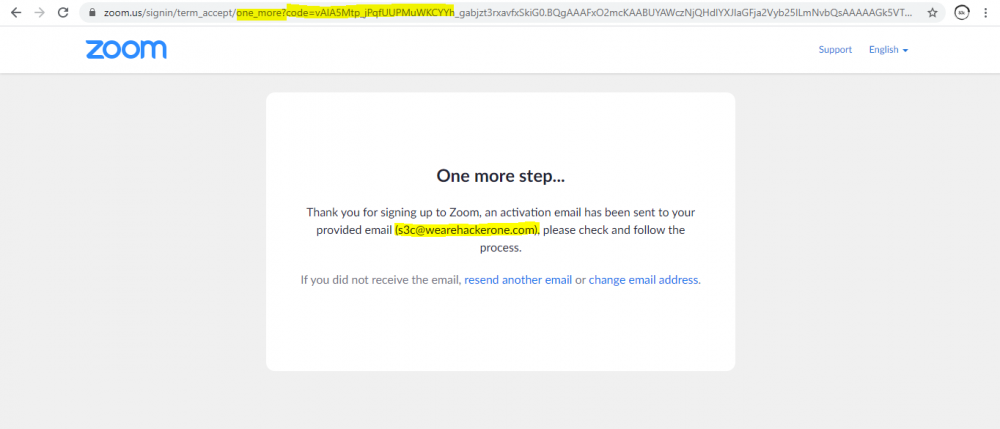

当用户输入一个实际可用的邮箱地址后,ZOOM就直接传送了一封启动码到这个所输入的有邮箱地址。当他打开邮件后,邮件的内容表示只要认证这个邮箱地址,就可以直接使用Facebook帐号登入。当点击了邮件所给的链接时,就会被导向这个网址:https://zoom.us/signin/term_accept/verify_email?code=vAlA5Mtp_jPqfUUPMuWK……

(图片来源:视频截图)

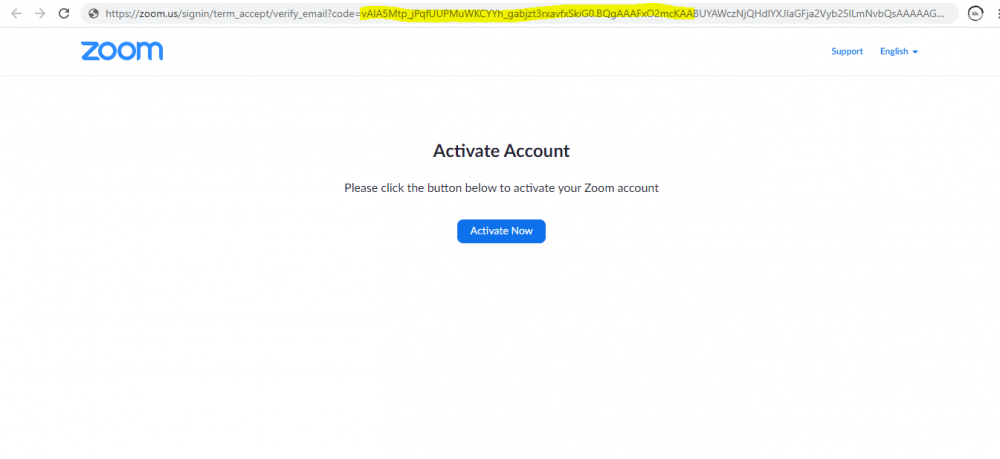

在激活账户后就会自动转到“启用Facebook帐号”的页面,启用后就会自动和这个新的邮箱地址连结。然而令他刚到惊讶的是,当他看到连结里面的参数码,是和输入电邮后的参数码一模一样。

(图片来源:视频截图)

(图片来源:视频截图)

这代表攻击者只要用网址里面的这串参数就能启动任何帐号,并把它连结到 Facebook 帐号上。

https://zoom.us/signin/term_accept/one_more?code=XXX并且把这串参数套用到启动email网址里面https://zoom.us/signin/term_accept/verify_email?code=XXX

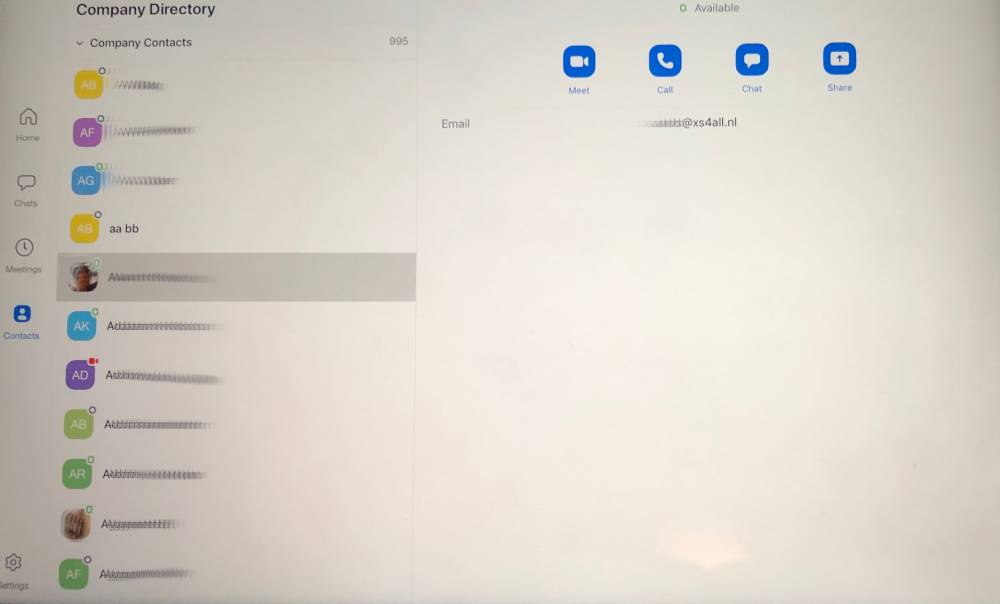

(图片来源:视频截图)

这同样也意味着,只要有攻击者用某公司域名邮箱建一个ZOOM账号,比如说[email protected],并利用这个Bug通过认证,攻击者就可以在ZOOM的公司联系人里见到所有 *@companyname.com 結尾的电邮,并且可以更进一步的骇进这个整间公司的所有ZOOM账号!而这同样也意味着,攻击者可以通过这个bug加入任何用户的会议,读取用户的聊天、照片等。

(图片来源:网络)

不过好在的是,Yusuf Abdulla在发现这个漏洞之后,在3月30日当天就立刻向ZOOM反馈,而ZOOM也在4月1日时修复了该漏洞,并且给了他3000美金(约1.3万令吉)的奖金,以答谢他发现并上报了这个漏洞。

【LIVE】一站浏览新冠肺炎最新消息,打击假新闻!

谈谈网新冠MOJO小组报道、实时更新全球确诊人数,教你如何防范病毒!点击追踪 >> 新冠肺炎疫情动态

*部分照片取自网络,内容皆由MOJO平台的MOJO投稿员撰写,若想参考请附加此文链接。照片或文章如有侵犯版权问题尽请告知,谈谈网必定删除,谢谢!